2023年4月の記事一覧

注意しよう!! 手口が巧妙な「なりすましメールEmotet」

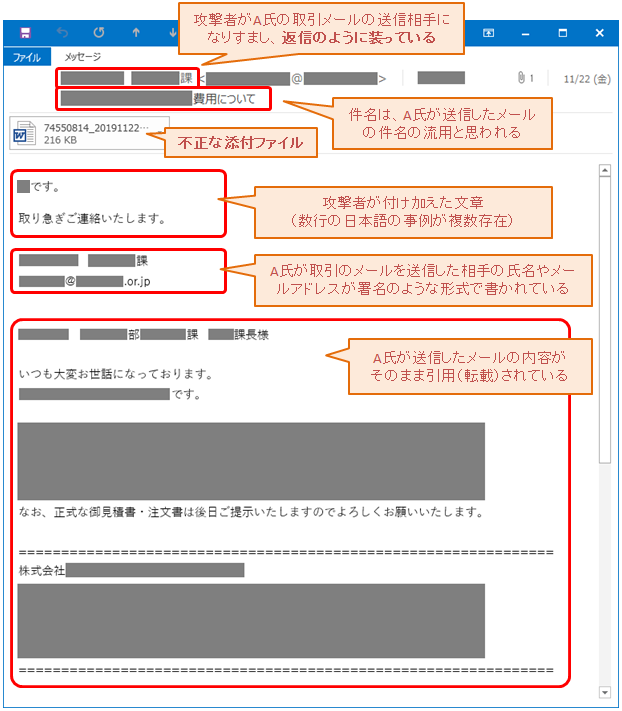

現在確認されているEmotetの攻撃メールで、特に注意を要すると思われる、

「正規のメールへの返信を装う手口」の例を示します(下図)。

この例は、攻撃メールの受信者(仮にA氏と呼びます)が取引先に送信したメールが丸ごと引用され、返信されてきたかのように見える内容で、

ウイルスが添付され、A氏へ送り付けられてきたと思われる状況の攻撃メールです。

メールの差出人(From)は、A氏がメールをやり取りした相手になりすましています。

件名や、メール末尾の引用のような部分では、

A氏が実際に送信したと思われるメールが流用されており、

全体的に、返信メールのように見せかけています。

添付されているWord文書ファイルは、利用者のパソコンへEmotetを感染させるための機能を持った不正なファイルです。

メールが送られてきたタイミングや内容に多少の違和感があったとしても、

自分が実際に送信したメールへの返信に見えた場合、

相手から何が送られてきたのかと、添付ファイルを開いて確認しようと考えてしまう可能性があります。

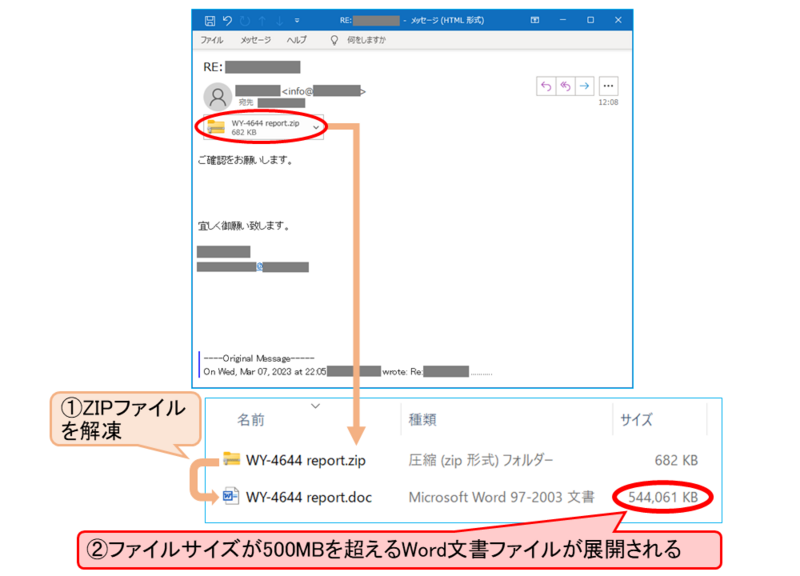

また、「日本語のメール本文中に不正なURLリンクが記載された、Emotetの攻撃メール」も発見されています。

現時点で確認しているのは「賞与支払届」という件名のメールです(下図)。

メールの本文は複数のパターンが存在し、

今後、件名・本文ともに更に巧妙化していく可能性があります。

本文中にURLリンクが書かれており、このリンクをクリックすると、外部ウェブサイトに設置された、不正なファイルがダウンロードされます。

これまで確認された不正ファイルは、

悪意のあるマクロ(プログラム)が埋め込まれている、Emotetへの感染を狙うWord文書ファイルです。

攻撃の手口は変化しても、多くの場合、基本的な対策を徹底することで被害を避けることができます。

Emotetに限りませんが、攻撃メールに騙され、メールの添付ファイルやURLリンクを開き、ウイルスに感染させられてしまう可能性は誰にでもありえます。

そして、ウイルスにより、メールの受信者のみならず、所属する企業・組織にとっても重大な被害をもたらす可能性があります。

システムやセキュリティソフトでの対策が回避されてしまう

(手元に攻撃メールが届いてしまい、検知もされない)

場合もあるため、一人ひとりが注意するよう心掛けてください。

また、不審なメールを受信した場合、

システム管理部門へ連絡する等、情報を共有し、組織的に対応してください。

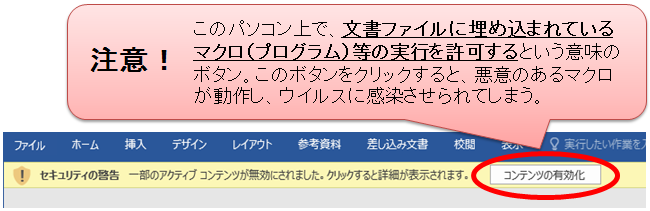

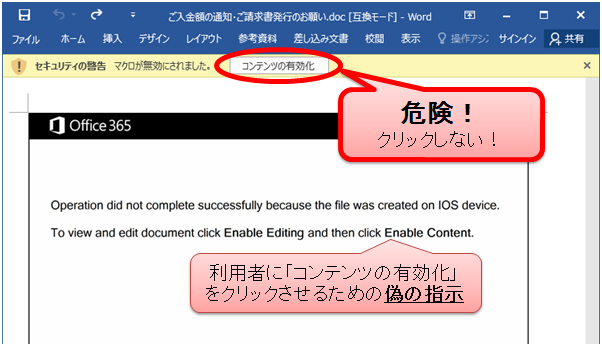

添付ファイルを開かないように!!!

万一、添付ファイルを開いてしまった場合でも、

この操作は絶対しないように!!!

Emotet 以外の攻撃メールでも、添付ファイルを送ってきたり、

ファイルをダウンロードさせたりは同様です。

これらのファイルを絶対に開かないように!!!

万一開いてしまった場合、

「コンテンツの有効化」ボタンを押さなければ、ギリギリ救われるかもしれない!

<なりすましメール 攻撃の仕組み>

このウェブサイトは、

NetCommons3.3.7で動いています。

NetCommons プロジェクト 開発の、

CMS+グループウェアです!

| 日 | 月 | 火 | 水 | 木 | 金 | 土 |

27 1 | 28 1 | 29 | 30 | 31 | 1 | 2 |

3 | 4 | 5 | 6 | 7 | 8 | 9 |

10 | 11 | 12 | 13 | 14 | 15 | 16 |

17 | 18 | 19 | 20 | 21 | 22 | 23 |

24 | 25 | 26 | 27 | 28 | 29 | 30 |